สารบัญ:

- ผู้เขียน John Day day@howwhatproduce.com.

- Public 2024-01-30 13:04.

- แก้ไขล่าสุด 2025-06-01 06:10.

Prakhar Agrawal นักวิจัยรุ่นเยาว์ (IoT Exploits)

ฮาร์ดแวร์ที่ปลอดภัย

การแนะนำ

ในโพสต์นี้เราจะพูดถึงวิธีโหลดเฟิร์มแวร์ที่กำหนดเองบนอุปกรณ์ Sonoff และควบคุมโดยใช้ที่อยู่ IP

เข้าใกล้

เราจะใช้หมุด uart บนอุปกรณ์พร้อมกับตัวแปลง PL2303 เป็นแฟลชเฟิร์มแวร์ที่กำหนดเอง (เช่นเฟิร์มแวร์ Tasmota) บนอุปกรณ์ จากนั้นใช้เครื่องมือการทำแผนที่เครือข่าย (nmap) เพื่อรับที่อยู่ IP ของ SONOFF พื้นฐาน

เกี่ยวกับอุปกรณ์

อุปกรณ์ sonoff นั้นเป็นโมดูล wifi ของ ESP8266 ซึ่งสามารถควบคุมได้โดยใช้แอปพลิเคชั่นมือถือและหน้าที่ของมันคือการเปิด/ปิดรีเลย์บนอุปกรณ์ sonoff ดังนั้นจึงสามารถใช้เพื่อทำให้อุปกรณ์อิเล็กทรอนิกส์ใด ๆ ฉลาด (เพิ่มการควบคุมฟังก์ชั่น wifi)

เสบียง

เครื่องมือที่จำเป็นEsptool esptool ใช้เพื่อแฟลชและสร้างข้อมูลสำรองของเฟิร์มแวร์ดั้งเดิม Nmap เครื่องมือ nmap ใช้เพื่อสแกนหาเครือข่ายและพอร์ตต่างๆ ในเครือข่าย พีซีของคุณเชื่อมต่ออยู่ เครื่องมือนี้จะใช้เพื่อรับที่อยู่ IP ของ SONOFF ขั้นพื้นฐาน

ขั้นตอนที่ 1: การติดตั้งเครื่องมือที่จำเป็น

การติดตั้ง NMAP:-

ในการติดตั้งเครื่องมือ nmap คุณต้องพิมพ์คำสั่งด้านล่างบนเทอร์มินัลของคุณ

sudo apt-get ติดตั้ง nmap

การติดตั้ง ESPTOOL:- ในการติดตั้ง esptool ตรวจสอบให้แน่ใจว่าคุณได้ติดตั้ง python3 บนคอมพิวเตอร์ของคุณแล้ว หากคุณไม่ได้ติดตั้ง python3 ไว้ ให้ป้อนคำสั่งด้านล่างบนเทอร์มินัลของคุณ

sudo apt-get ติดตั้ง python3

ตอนนี้เมื่อคุณติดตั้ง python3 บนพีซีของคุณแล้ว ให้ไปที่ลิงก์ด้านล่างและดาวน์โหลดไฟล์ซอร์สโค้ด (tar.gz) แล้วแตกโฟลเดอร์ในไดเร็กทอรีเอกสาร

https://github.com/espressif/esptool/releases

จากนั้นไปที่บรรทัดคำสั่งและป้อนคำสั่งด้านล่าง -

cd/documents/esptool

ขั้นตอนที่ 2: สำรองเฟิร์มแวร์และกะพริบ

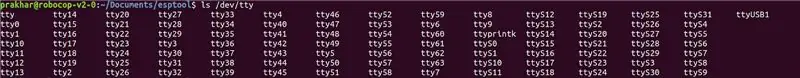

ในการสร้างข้อมูลสำรองของเฟิร์มแวร์ คุณจะต้องตรวจสอบพอร์ตที่ SONOFF ของคุณเชื่อมต่ออยู่ก่อน โดยพิมพ์สิ่งต่อไปนี้ในเทอร์มินัล:

ls /dev/tty tty/ACM(number) หรือ ttyUSB(number) เป็นพอร์ตที่จำเป็น สังเกตที่ไหนสักแห่ง

ตอนนี้ในไดเร็กทอรี esptool ให้พิมพ์คำสั่งต่อไปนี้

sudo./esptool.py -port /dev/ttyUSB(หมายเลข) read_flash 0x00000 0x100000 image1M.bin

สิ่งนี้ควรสร้างการสำรองข้อมูลของเฟิร์มแวร์โดยใช้ชื่อ image1M.bin ในไดเร็กทอรี esptool

หากต้องการแฟลชเฟิร์มแวร์ใหม่ โปรดไปที่เว็บไซต์ที่ให้ไว้ เลื่อนลงมาด้านล่างแล้วดาวน์โหลดไฟล์ sonoff.bin และบันทึกไว้ในโฟลเดอร์ esptool ที่ได้อธิบายไว้ในขั้นตอนก่อนหน้านี้ https://github.com/arendst/Sonoff-Tasmota/release… พิมพ์ต่อไปนี้ในบรรทัดคำสั่ง:

sudo./esptool.py -port /dev/ttyUSB (หมายเลข) write_flash -fs 1MB -fm dout 0x0 sonoff.bin

ขั้นตอนที่ 3: การควบคุมอุปกรณ์

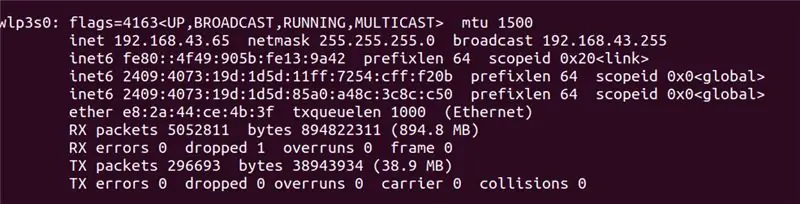

ตอนนี้เพื่อควบคุมอุปกรณ์ คุณต้องได้รับที่อยู่ IP ของอุปกรณ์ที่เราจะใช้เครื่องมือ nmap

พิมพ์คำสั่งต่อไปนี้ในบรรทัดคำสั่ง:

Ifconfig

สังเกต inet mask และ netmask

สมมติว่า inet ของคุณคือ 192.168.43.65 ตอนนี้พิมพ์คำสั่งต่อไปนี้ในบรรทัดคำสั่ง:

Nmap -sn 192.16.43.0/24

หมายเหตุ-ตรวจสอบให้แน่ใจว่าพีซีและ SONOFF ของคุณเชื่อมต่อกับเครือข่ายเดียวกัน

หลังจากการสแกนเสร็จสิ้น คุณจะสามารถดูที่อยู่ IP ของอุปกรณ์ SONOFF และที่อยู่ IP ของอุปกรณ์ทั้งหมดที่เชื่อมต่อกับเครือข่ายนั้นได้

ขั้นตอนที่ 4: เข้าถึงแล้ว!

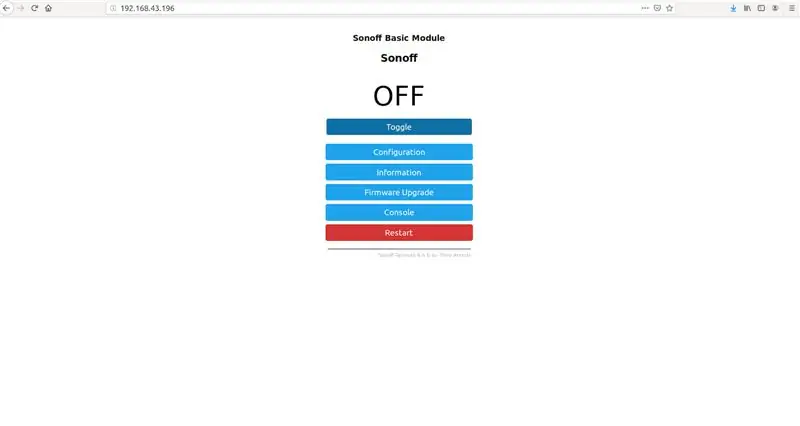

ป้อนที่อยู่ IP ในเว็บเบราว์เซอร์ของคุณและคุณจะสามารถรับเมนูควบคุมที่คล้ายกันเช่นนี้

ใช้:

ด้วยความช่วยเหลือของเมนูนี้ คุณจะสามารถเข้าถึง ssID และรหัสผ่านของเหยื่อ หรือแม้แต่ปฏิเสธการเข้าถึงอุปกรณ์ของเขา

สำหรับข้อสงสัยอื่น ๆ คุณสามารถส่งอีเมลมาที่ prakhar.agrawal001@gmail.com

ขั้นตอนที่ 5: การเชื่อมต่อกับเราเตอร์

แนะนำ:

ทำ DIY Sonoff Smart Switch ใช้แอพ Android: 11 ขั้นตอน

สร้าง DIY Sonoff Smart Switch ใช้แอพ Android: Sonoff คืออะไร Sonoff เป็นอุปกรณ์สวิตช์อัจฉริยะสำหรับ Smart Home ที่พัฒนาโดย ITEAD หนึ่งในอุปกรณ์ที่ยืดหยุ่นและราคาไม่แพงที่สุดจากกลุ่มผลิตภัณฑ์ดังกล่าว ได้แก่ Sonoff Basic และ Sonoff mini เหล่านี้เป็นสวิตช์ที่เปิดใช้งาน Wi-Fi ซึ่งใช้ชิปที่ยอดเยี่ยม ESP8266/E

SONOFF Dual Tutorial: ควบคุมเครื่องใช้ไฟฟ้าของคุณจากระยะไกลโดยใช้ MQTT และ Ubidots: 4 ขั้นตอน

SONOFF Dual Tutorial: ควบคุมเครื่องใช้ไฟฟ้าของคุณจากระยะไกลโดยใช้ MQTT และ Ubidots: รีเลย์ Wi-Fi ราคา $9 นี้สามารถควบคุมอุปกรณ์สองเครื่องได้พร้อมกัน เรียนรู้วิธีเชื่อมต่อกับ Ubidots และปลดปล่อยศักยภาพอย่างเต็มที่! ในคู่มือนี้ คุณจะได้เรียนรู้วิธีควบคุมอุปกรณ์ไฟฟ้า 110V สองเครื่องผ่าน Wi-Fi ในราคา $9 โดยใช้ SONOFF Dual ของ Itead

วิธีทำม่านม้วนอัจฉริยะด้วย SONOFF Smart Switches: 14 ขั้นตอน

วิธีทำม่านม้วนอัจฉริยะด้วย SONOFF Smart Switches: ใช้โหมด Interlock ในสวิตช์อัจฉริยะของ SONOFF เพื่อเปลี่ยนม่านม้วน/มู่ลี่ธรรมดาของคุณให้กลายเป็นสมาร์ท พวกคุณส่วนใหญ่จะเห็นด้วยหรือไม่ว่านี่เป็นงานน่าเบื่อที่คุณต้องดึงม่านม้วน/มู่ลี่ขึ้นในตอนเช้า และดึงมันลงมาในตอนเย็น? ยังไงฉันก็

ฮาร์ดแวร์และซอฟต์แวร์แฮ็คอุปกรณ์อัจฉริยะ, Tuya และ Broadlink LEDbulb, Sonoff, BSD33 Smart Plug: 7 ขั้นตอน

อุปกรณ์สมาร์ทแฮ็กฮาร์ดแวร์และซอฟต์แวร์, Tuya และ Broadlink LEDbulb, Sonoff, BSD33 Smart Plug: ในคำแนะนำนี้ ฉันจะแสดงให้คุณเห็นว่าฉันแฟลชอุปกรณ์อัจฉริยะหลายตัวด้วยเฟิร์มแวร์ของตัวเองอย่างไร ดังนั้นฉันจึงสามารถควบคุมอุปกรณ์เหล่านั้นด้วย MQTT ผ่านการตั้งค่า Openhab ฉันจะเพิ่ม อุปกรณ์ใหม่เมื่อฉันแฮ็ค แน่นอนว่ามีวิธีอื่นที่ใช้ซอฟต์แวร์ในการแฟลช f

Sonoff Basic & Sonoff RF - บทช่วยสอนที่สมบูรณ์: 16 ขั้นตอน

Sonoff Basic & Sonoff RF - บทช่วยสอน สมบูรณ์: O Sonoff é uma linha de projetados para automação residencial e predial. O Sonoff Basic e RF podem ser alimentado com tenão de 90 a 250v AC, sua saída a relé suporta corrente de até 10A, wi-fi integrado de 2.4GHz, o Sonoff RF con