สารบัญ:

- ผู้เขียน John Day day@howwhatproduce.com.

- Public 2024-01-30 13:09.

- แก้ไขล่าสุด 2025-01-23 15:12.

เมื่อคุณออนไลน์ คุณทิ้งร่องรอยไว้ทุกที่ คุณสามารถแฮงเอาท์กับเพื่อน ๆ ใน IM ดูเว็บไซต์ หรือดาวน์โหลดเพลง หากคุณอาศัยอยู่ในประเทศที่ผู้สอดแนมกำลังสอดรู้สอดเห็นในสิ่งที่คนทั่วไปทำทางออนไลน์ (เช่น สหรัฐอเมริกา) คุณต้องการวิธีที่จะครอบคลุมเส้นทางเหล่านั้น หากคุณอยู่ในโรงเรียน สิ่งนั้นจะแย่กว่านั้นอีก ไม่ว่าคุณจะอยู่ประเทศใด โอกาสที่การเข้าถึงอินเทอร์เน็ตของคุณจะถูกสอดแนมเหมือนกับรัฐตำรวจใดๆ ในโลก ดังนั้น เราจะหนีออกจากคุกเสมือนจริงเล็กๆ ของเราได้อย่างไร ในคำแนะนำนี้ ฉันจะบอกคุณเกี่ยวกับสิ่งที่เรียกว่า Tor (The Onion Router) ฉันจะบอกคุณว่ามันทำงานอย่างไร แล้วเสนอคำแนะนำง่ายๆ เกี่ยวกับวิธีการเชื่อมต่อเว็บเบราว์เซอร์ของคุณ ไม่มีการสอดแนมอีกต่อไป!

ขั้นตอนที่ 1: Tor ทำงานอย่างไร

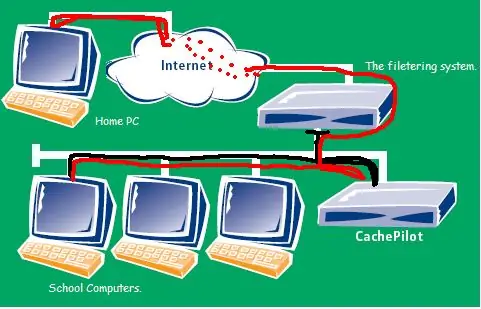

"เราเตอร์หัวหอม" คือไซต์อินเทอร์เน็ตที่รับคำขอสำหรับหน้าเว็บและส่งผ่านไปยังเราเตอร์หัวหอมอื่น ๆ และไปยังเราเตอร์หัวหอมอื่น ๆ จนกระทั่งหนึ่งในนั้นตัดสินใจดึงหน้าและส่งกลับผ่านชั้นของ หัวหอมจนกว่าจะถึงคุณ การรับส่งข้อมูลไปยังเราเตอร์หัวหอมได้รับการเข้ารหัส ซึ่งหมายความว่าโรงเรียนจะไม่เห็นสิ่งที่คุณขอ และชั้นของหัวหอมไม่รู้ว่าพวกเขากำลังทำงานให้ใคร มีโหนดหลายล้านโหนด โครงการนี้ตั้งขึ้นโดยสำนักงานวิจัยกองทัพเรือสหรัฐฯ เพื่อช่วยให้ผู้คนเข้าถึงเครื่องเซ็นเซอร์ในประเทศต่างๆ เช่น ซีเรียและจีน ซึ่งหมายความว่าได้รับการออกแบบมาอย่างสมบูรณ์แบบสำหรับปฏิบัติการในขอบเขตที่สูงโดยเฉลี่ยของชาวอเมริกัน school. Tor ทำงานเพราะโรงเรียนมีที่อยู่ซุกซนอยู่อย่างจำกัดซึ่งเราไม่ได้ไปเยี่ยม และที่อยู่ของโหนดต่างๆ ก็เปลี่ยนแปลงตลอดเวลา ไม่มีทางที่โรงเรียนจะติดตามพวกเขาทั้งหมดได้ มีภาพรวมที่สมบูรณ์กว่านี้ แต่มาเริ่มการติดตั้ง Tor กัน

ขั้นตอนที่ 2: ติดตั้ง Tor

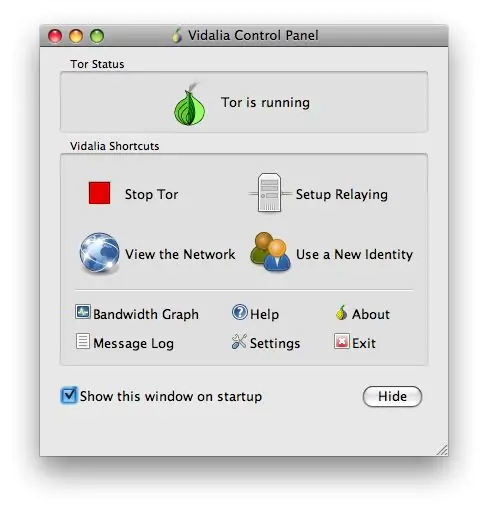

Tor ติดตั้งง่ายมาก คุณสามารถปล่อยให้ค่าเริ่มต้นส่วนใหญ่เป็นไปตามที่เป็นอยู่ ขั้นแรก ไปที่หน้าดาวน์โหลดเพื่อรับ Vidalia เวอร์ชันล่าสุด (ซึ่งรวม Tor และแอปความเป็นส่วนตัวที่ดีอื่นๆ ไว้ด้วย) รับเวอร์ชันที่เหมาะสมสำหรับระบบปฏิบัติการของคุณ จากนั้นทำตามคำแนะนำเพื่อติดตั้ง คู่มือ "ติดตั้งและกำหนดค่า" ถัดจากทุกแพ็คเกจในหน้านั้นมีประโยชน์มาก ภาพหน้าจอของแอป Vidalia ที่ติดตั้งบน OS X อยู่ด้านล่าง หน้าต่างแสดงว่า Tor ทำงานอยู่ พร้อมปกป้องฉัน! ต่อไป เราต้องตั้งค่าโปรแกรมอินเทอร์เน็ตที่ฉันใช้บ่อยที่สุด: เว็บเบราว์เซอร์ของฉัน

ขั้นตอนที่ 3: ตั้งค่าเว็บเบราว์เซอร์ของคุณด้วย Tor

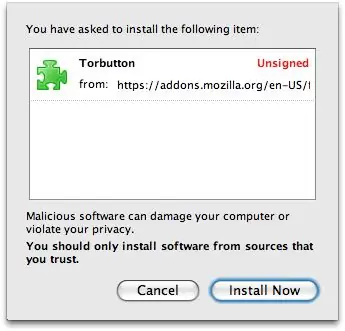

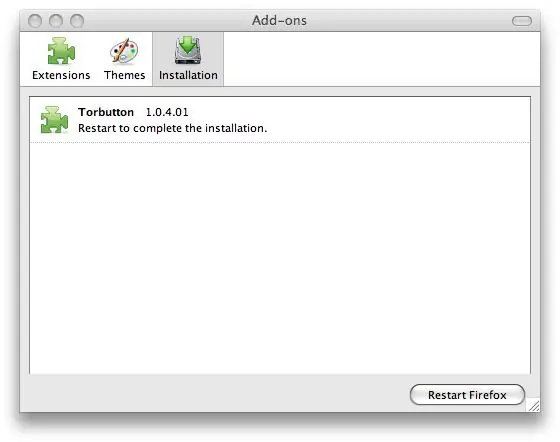

… และเมื่อฉันพูดว่า "เว็บเบราว์เซอร์ " ฉันหมายถึง "Firefox" คุณจะใช้อะไรอีก?การตั้งค่า TOR ด้วย Firefox นั้นง่ายมากเช่นกัน เนื่องจากมี Add-on สำเร็จรูปสำหรับ Firefox: Torbutton เพียงไปที่ลิงก์นี้เพื่อดาวน์โหลดส่วนเสริม ติดตั้ง และเริ่ม Firefox ใหม่เพื่อให้มันทำงาน เมื่อติดตั้งถูกต้องแล้ว คุณจะเห็นลิงก์ที่ด้านล่างขวาของหน้าต่างเบราว์เซอร์ โดยระบุว่า "Tor Disabled" เพียงคลิกที่มันและมันจะเปลี่ยนเป็น "Tor Enabled" ชุดภาพหน้าจอด้านล่างเพื่อช่วยคุณ เมื่อทำงาน คุณได้รับการคุ้มครอง! ข้อมูลทั้งหมดของคุณจะทำงานจากคอมพิวเตอร์หนึ่งไปอีกเครื่องหนึ่งและเปลี่ยนเส้นทางโดยซ่อนตำแหน่งของคุณ หน้าเว็บจะโหลดช้าลงเล็กน้อยด้วยเหตุนี้ แต่เมื่อคุณต้องการออนไลน์อย่างปลอดภัย นั่นเป็นราคาที่ต้องจ่ายเล็กน้อย BTW เมื่อฉันบอกว่าคุณได้รับการคุ้มครอง ฉันหมายความว่าส่วนใหญ่คุณได้รับการคุ้มครอง อ่านต่อ; ขั้นตอนสุดท้ายของฉันพูดถึงสิ่งอื่น ๆ ที่คุณสามารถทำได้เพื่อปรับปรุงความปลอดภัยของคุณให้ดียิ่งขึ้น

ขั้นตอนที่ 4: ตอนนี้ ระวัง

การมี Tor และใช้งานไม่ได้ช่วยอะไรหากคุณพลาด สิ่งแรกที่ต้องทำคือต้องจำไว้เสมอว่าต้องเปิดใช้งาน Tor เมื่อคุณออนไลน์ บางทีคุณอาจต้องการรักษาโปรไฟล์บนไซต์ที่ใดที่หนึ่ง (เช่น Instructables) ที่ไม่มีใครติดตามคุณได้ หากคุณลืมและเข้าสู่ระบบเพียงครั้งเดียวโดยไม่ได้เปิดใช้งาน Tor ตำแหน่งจริงของคุณจะถูกบันทึกไว้ในบันทึก ดังนั้น ระวัง! ประการที่สอง คุณสามารถเริ่ม Tor-ifying แอปอินเทอร์เน็ตอื่นๆ ของคุณ: ไคลเอนต์ IM อีเมล ฯลฯ มีข้อมูลเพิ่มเติมเกี่ยวกับสิ่งนี้ในวิกิของ Tor การรักษาความปลอดภัยคอมพิวเตอร์เป็นการแข่งขันทางอาวุธอย่างต่อเนื่อง มีคนฉลาดอยู่ทั่วโลก (อาชญากร คนสอดแนมของรัฐบาล ไม่ต้องพูดถึงผู้ใหญ่ที่โรงเรียนของคุณ) ที่พยายามจะดูว่าคุณกำลังทำอะไรอยู่ หรือปิดกั้นว่าคุณอยากไปที่ไหน ไม่มีการรักษาความปลอดภัยที่สมบูรณ์แบบ และพวกเขาจะหาวิธีที่จะทำลายการป้องกันของคุณ ขอให้โชคดี

แนะนำ:

Router Ups V2: 6 ขั้นตอน (พร้อมรูปภาพ)

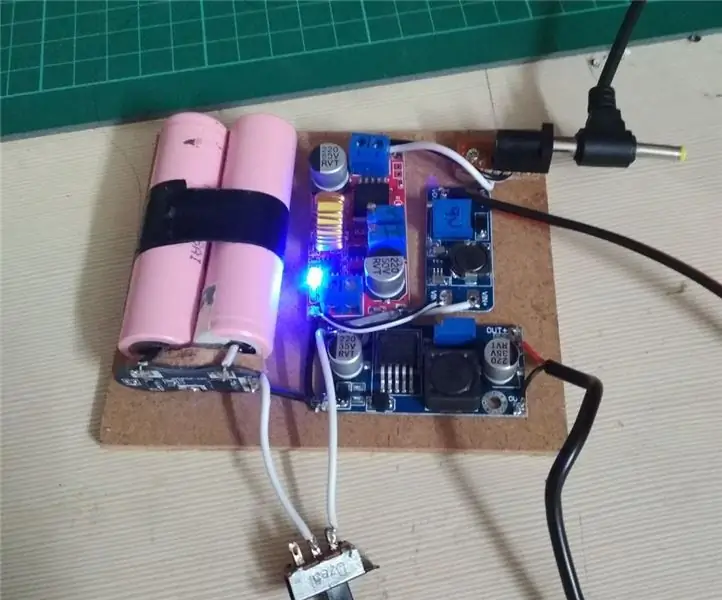

Router Ups V2: สวัสดี เมื่อไม่กี่เดือนก่อน ฉันได้สร้าง UPS เครื่องแรกสำหรับเราเตอร์โดยใช้แบตเตอรี่ลิเธียมไอออน 18650 ฉันได้สร้าง UPS สองเครื่อง เครื่องหนึ่งสำหรับเราเตอร์และอีกเครื่องหนึ่งสำหรับตัวแปลงไฟเบอร์ มันค่อนข้างจะเลอะเทอะกับอแดปเตอร์สองตัว มันอยู่ในรายการที่ต้องทำของฉันเพื่อสร้าง UPS เดี่ยวที่มี

Flip Machining บน DMS CNC Router: 5 ขั้นตอน (พร้อมรูปภาพ)

Flip Machining บนเราเตอร์ DMS CNC: หลังจากคิดถึงศักยภาพของการตัดเฉือนแบบ 3 แกน ฉันตัดสินใจสร้างภาพวาดนูนสามมิติจากไม้อัดลามิเนต ชิ้นนี้จะสามารถดูได้จากทั้งสองด้านและแม้ว่าทั้งสองฝ่ายจะมีความเกี่ยวข้องกัน

Wireless Home Router พร้อมตัววัดการใช้งานแบบอะนาล็อก: 5 ขั้นตอน (พร้อมรูปภาพ)

เราเตอร์ไร้สายภายในบ้านพร้อมเครื่องวัดการใช้งานแบบอะนาล็อก: ฉันเติบโตขึ้นมาในและรอบๆ เรือที่ทำเครื่องทอสายไฟและแผงควบคุม และมีชุดเกจ & หน้าปัดที่ปกติจะเชื่อมต่อกับเครื่องยนต์ดีเซลทางทะเลขนาดเล็ก วันนี้ฉันทำงานเป็นผู้ออกแบบส่วนต่อประสานกับระบบเครือข่าย

Nintendo Wifi Router: 17 ขั้นตอน (พร้อมรูปภาพ)

เราเตอร์ Nintendo Wifi: ใช้เคสระบบ Old Nintendo Entertainment สร้างเราเตอร์ภายในบ้านที่มีประสิทธิภาพสูงโดยใช้ RaspberryPI 3

ระบบการกรองแบบบายพาสบนชิ้นส่วนที่ไม่มีความไม่ปลอดภัยของ TOR (เราเตอร์ Onion) หรืออุโมงค์อินเทอร์เน็ตผ่าน SSH: 5 ขั้นตอน

ระบบการกรองแบบบายพาสบนชิ้นส่วนที่ไม่มีความไม่ปลอดภัยของ TOR (เราเตอร์ Onion) หรืออุโมงค์อินเทอร์เน็ตผ่าน SSH: หลังจากอ่านโพสต์เกี่ยวกับเราเตอร์ onion (tor) ที่ให้คุณเลี่ยงการเซ็นเซอร์โดยไม่ถูกติดตาม ฉันรู้สึกทึ่ง จากนั้นฉันอ่านว่ามันไม่ปลอดภัยนักเนื่องจากบางโหนดสามารถป้อนข้อมูลเท็จและนำหน้าผิดกลับมาได้ ฉันคิดที่จะ myse